Hardening e incident response: dove guardare prima che il problema diventi serio.

Questo hub raccoglie i playbook su SSH, baseline Linux e gestione della prima fase di un incidente. Se gestisci server per clienti e vuoi ridurre superficie d'attacco, errore umano e tempi di contenimento, qui trovi il cluster giusto. La logica è semplice: prevenire dove puoi, vedere prima, reagire con ordine.

Accessi e baseline

Utenti, chiavi, sudo, patching, firewall e servizi esposti: la parte noiosa che decide quasi tutta la superficie d'attacco.

Hardening continuo

L'obiettivo non è una checklist cosmetica ma una baseline ripetibile, documentata e compatibile con la produzione.

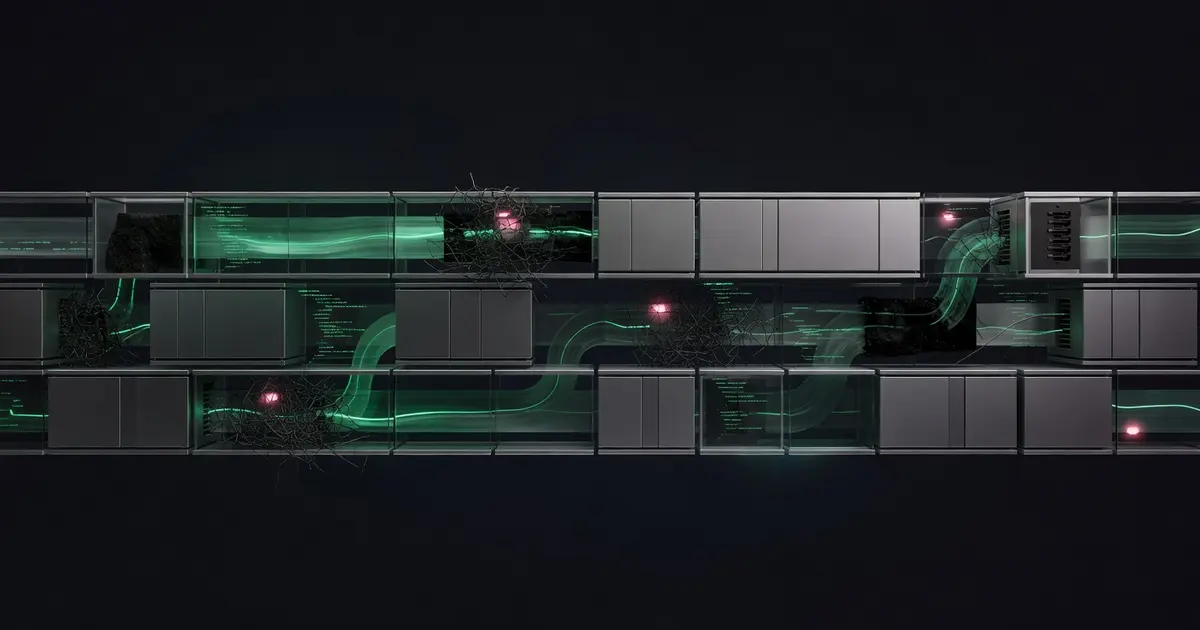

Risposta all'incidente

Quando il server è già compromesso, contano ordine, contenimento, evidenze e velocità di esecuzione, non le opinioni.

Parti dal rischio reale, non dalla checklist più famosa.

Se devi mettere in sicurezza un server sano, inizia da hardening Linux e SSH. Se il nodo è già compromesso o sospetto, passa prima all'incident response. Se serve una messa a terra continua e contrattualizzata, usa il servizio security come riferimento operativo.

- Server nuovo o ereditato: parti dalla baseline Linux e poi stringi gli accessi.

- SSH esposto e log rumorosi: applica prima la checklist dedicata.

- Compromissione o defacement: non cancellare nulla, passa al runbook di incident response.

- Cliente ad alto rischio: usa il servizio security e il case study per capire profondità e priorità.

Playbook già pubblicati.

Le guide di sicurezza pubblicate finora, ordinate per data. L'obiettivo è avere procedure che reggono anche sotto pressione, non articoli da leggere con calma solo il sabato.

Come pulire un sito WordPress infetto senza peggiorare la situazione

Pulire WordPress non significa cancellare file a caso. Devi contenere, capire cosa è stato toccato, bonificare e chiudere il vettore prima di tornare online.

Hardening Linux 2026 per web agency: baseline seria per server di produzione

L'hardening non è una checklist cosmetica. È la baseline che decide quanto un server è facile da compromettere e quanto sei veloce a reagire quando succede qualcosa.

Joomla compromesso: checklist rapida di analisi e recovery

Joomla compromesso non va trattato come semplice errore CMS. Serve una checklist rapida per capire perimetro, accessi, file alterati e recovery sensato.

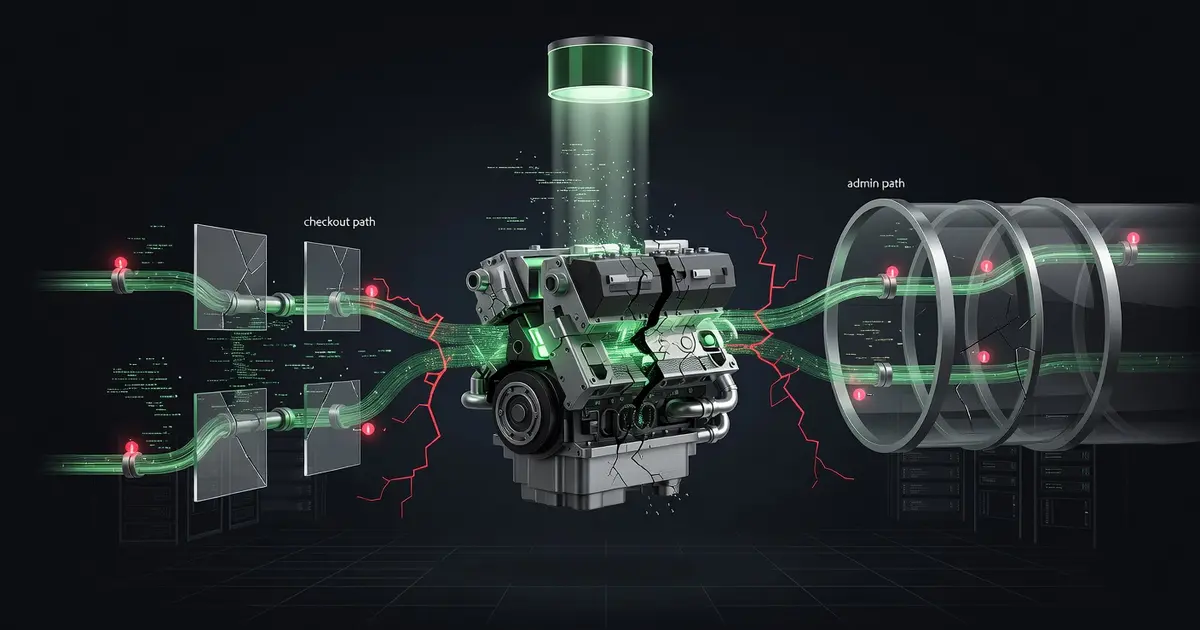

Magento lento o compromesso? I segnali da non ignorare

Quando Magento rallenta senza spiegazioni credibili, soprattutto su checkout, admin o cron, devi escludere subito che il problema sia una compromissione e non solo tuning.

PrestaShop hackerato: sintomi, bonifica e messa in sicurezza

PrestaShop compromesso spesso significa redirect, admin alterato, moduli vulnerabili o file sporchi. La bonifica vera parte dal contenimento e finisce con hardening e controllo moduli.

Sito WordPress hackerato: come capirlo e cosa fare subito

Se WordPress reindirizza traffico, crea utenti strani, invia spam o rallenta senza motivo, devi trattarlo come compromissione finché non provi il contrario.

WordPress lento all'improvviso? Potrebbe essere malware, non performance

Quando WordPress rallenta senza una causa credibile, la domanda corretta non è solo come velocizzarlo. Devi prima escludere che il sito sia compromesso.

Hardening SSH: checklist operativa per proteggere i tuoi server

SSH è la porta d'ingresso principale ai tuoi server. Questa checklist di 15 step elimina il 95% degli attacchi automatizzati. Configurazione completa con esempi.

Incident response: cosa fare nella prima ora di un server compromesso

Il server è compromesso. Il panico non aiuta. Serve un runbook: isolamento, contenimento, raccolta evidenze, bonifica. Ecco cosa fare, nell'ordine giusto.

Quando la sicurezza smette di essere teoria.

Un caso reale di contenimento e recovery sotto pressione, utile per capire cosa succede quando il tempo è poco e gli errori costano molto.

Recovery weekend: e-commerce compromesso a ridosso del Black Friday

Sabato notte, shop Magento defacciato a 9 giorni dal Black Friday. Contenimento in 40 minuti, bonifica completa entro domenica sera, hardening rafforzato nella settimana seguente.

Se il nodo è esposto, serve priorità tecnica, non teatro.

Mappiamo vulnerabilità, accessi, superfici esposte e baseline operativa. Prima si chiudono i buchi veri, poi si fa il resto.